COMCORE SECURITY

System zapewniający bezpieczeństwo tożsamości i ochronę danych w cyfrowym środowisku komunikacji.

Senden Sie eine Supportanfrage an das Microsoft-Technikteam

Comcore SECURITY ist eine Lösung, die den Schutz von per E-Mail versendeten Ressourcen gewährleistet. Mit der Anwendung Cypherdog E-mail Encryption können Sie Inhalte und beigefügte Dokumente einfach verschlüsseln. Die auf kryptografischer Methode basierende Technologie verhindert unbefugten Zugriff auf Ressourcen und schützt das Unternehmen vor potenziellen digitalen Angriffen. CEE ist eine neue Generation von Verschlüsselungstechnologie, die den flexibelsten und sichersten Schutz von E-Mails bietet und für jeden verfügbar ist.

COMCORE SECURITY & CYPHERDOG

Verhindert Wirtschaftsspionage

Verhindert Invoice-Hacking

Verhindert Phishing

Gewährleistet sichere, vertrauliche und verschlüsselte Kommunikation

Schützt vor unbefugtem Zugriff von außen

Zwei praktische Module zur Erhöhung des Komforts und der Arbeitssicherheit

Comcore Security & Cypherdog E-mail Encryption | PLUGIN

Comcore Security & Cypherdog E-mail Encryption | ANWENDUNG

Vorteile der Verwendung von Comcore Security & Cypherdog CEE-Lösung

Absolute Sicherheit des privaten Schlüssels

Identitätsbestätigungsmethoden

Keine Metadaten und Protokolle

Kein Zugriff des Dienstleisters auf die Daten

Asymmetrische Verschlüsselung

Zero-Knowledge-Sicherheitsmodell

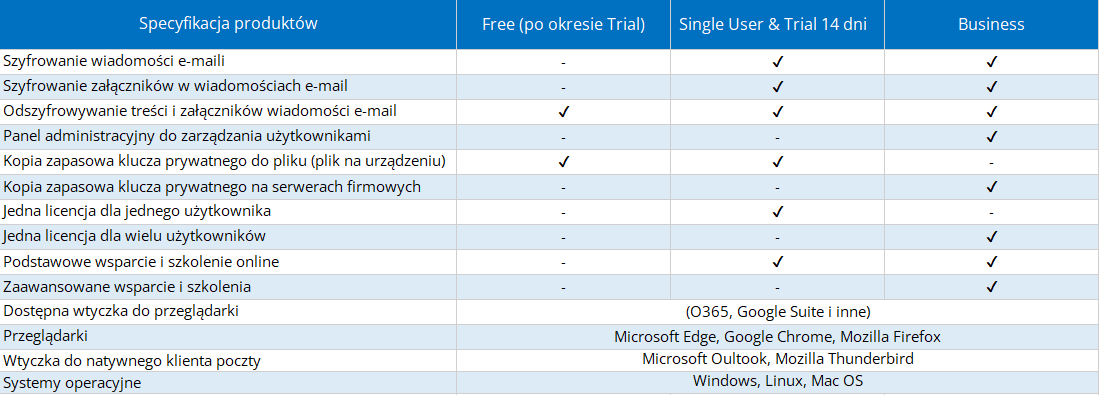

Varianten

Free

- Kostenlos - Eine Variante, bei der die meisten Erweiterungen deaktiviert sind.

- Eine Lösung für Personen, die sich mit der Cypherdog-Softwareumgebung vertraut machen möchten.

Single User

- Single User - Ein Angebot, das perfekt auf einen einzelnen Benutzer zugeschnitten ist.

- Der Preis gilt für eine Lizenz pro Arbeitsplatz.

Business

- Geschäftlich - Ein flexibles Angebot, das für mittlere und große Unternehmen geeignet ist.

- Der Preis gilt für eine Lizenz für mehrere Benutzer.